WAN – Wide Area Network es una red de comunicación que utiliza la tecnología existente para conectar la red de área local a una red de trabajo más grande que puede cubrir una ubicación nacional e internacional.

La red de área amplia permite a una empresa hacer uso de recursos comunes para operar, funciones internas como ventas, producción, desarrollo, mercadeo y contabilidad se pueden compartir con ubicaciones autorizadas a través de este tipo de aplicación de red. Por eso es tan importante hoy.

En este documento, voy a demostrar las técnicas requeridas para la red de computadoras desde la tecnología, la arquitectura, los medios, el protocolo y el algoritmo de enrutamiento basado en el modelo OSI de siete capas.

Introducción

Bambi Co., Ltd. decidió implementar una red de área amplia entre sus dos sitios en dos países diferentes. Como ingeniero de redes de la empresa, es responsable de estudiar, planificar, diseñar e implementar una red de área amplia para conectar la red de área local de dos sitios. Se enumeran los requisitos de la compañía que hizo que la WAN fuera una necesidad. La elección de la WAN, el hardware y el software se explican en el contexto de las necesidades de la empresa. Finalmente se identifican y determinan los beneficios acumulados para la empresa.

Antecedentes de la empresa

Bambi Co., Ltd. tiene dos sitios ubicados en dos países diferentes. Sitio A, la oficina principal que se encuentra en Hong Kong y el Sitio B, una fábrica que se encuentra en Shenzhen, China continental.

En el Sitio A, hay alrededor de 10 estaciones de trabajo cliente y el Sitio B alrededor de 40 estaciones de trabajo cliente.

Hay tres servidores ubicados en el Sitio A, que son el servidor de dominio, el servidor de correo electrónico y el servidor de administración de contenido. Otro servidor de dominio también ubicado en el Sitio B, proporciona principalmente servicios para usuarios de Shenzhen.

Requisito del usuario

Funcionalidad

En la mayoría de los usuarios, su principal preocupación es la aplicación disponible desde la red. Esto incluye los siguientes asuntos:

Tiempo de respuesta rápido

El tiempo de respuesta es el tiempo entre el ingreso de un comando o una pulsación de tecla y la ejecución del comando entrega una respuesta. Para los usuarios en el entorno de Bambi Co., Ltd., el tiempo de respuesta es la respuesta que ejecuta la aplicación o el acceso desde / hacia los servidores, la transmisión de información y el acceso a Internet.

Alto rendimiento

Se puede esperar que el entorno de rendimiento en la empresa sea alto. Se puede esperar que el uso de rendimiento en la red implique que muchos usuarios accedan con frecuencia al servidor y también a Internet al mismo tiempo.

Escalabilidad

Se espera que la implementación de WAN funcione durante un mínimo de 5 años sin la necesidad de actualizar los equipos de red o de volver a cablear el cable horizontal o vertical.

Adaptabilidad

La implementación de la WAN debe ser lo suficientemente flexible como para satisfacer la demanda de las necesidades cada vez mayores de las tecnologías cuando estén disponibles. Podría incluirse con la tecnología de conmutación más nueva, un enrutador más seguro o más rápido que incorpore nuevos protocolos de enrutamiento, etc. Por lo tanto, la solución WAN debe ser modular, lo que permite agregar o intercambiar nuevos equipos de red con un mínimo de tiempo de inactividad de la red.

Seguridad

La transferencia de información debe estar protegida a través del entorno WAN. Esto es muy importante para evitar que los datos de la empresa sean robados de sus competidores.

Manejabilidad

La implementación de la WAN debe ser manejable y debe ser supervisada por el administrador de la red.

Fiabilidad

La fiabilidad de la WAN es importante. La WAN debe incluir funciones y elementos de tolerancia a fallas para brindar estabilidad a la red y así reducir el tiempo de inactividad innecesario de la red.

Solución WAN

Red privada regional

Proveedor de servicios: Pacnet

Tipo: MPLS VPN

Ancho de banda: 2Mbps

Descripción: Conexión entre Bambi Co., Ltd. Sitio A y B

Introducción de MPLS y arquitectura

MPLS significa Multiprotocol Label Switching. Ha existido durante varios años. Está estandarizado por el IETF. (El Grupo de trabajo de ingeniería de Internet) ¿Por qué multiprotocolo? Dado que en el modelo de capa OSI 7, opera entre la capa 2 (capa de enlace de datos) y la capa 3 (capa de red), por lo que a menudo se ve como un protocolo de 2.5 capas.

Los paquetes de datos convencionales se enrutan según la dirección IP y otra información en el encabezado. MPLS simplifica la función de reenvío adoptando un enfoque totalmente diferente al introducir un mecanismo orientado a la conexión dentro de la red IP sin conexión. La conmutación de etiquetas indica que los paquetes conmutados ya no son paquetes IPv4 o IPv6 e incluso marcos de Capa 2 cuando se cambian, pero están etiquetados. A continuación se muestra el formato de encabezado MPLS.

Primeros 20 bits: valor de etiqueta

20 – 22 bits: tres bits experimentales (EXP), uso para calidad de servicio (QoS)

23 bit: bit de la parte inferior de la pila (Bos), 1 para la etiqueta inferior, 0 en caso contrario

24 a 31 bits: Tiempo de vida (TTL)

Componentes y operación MPLS

La red MPLS comprende los siguientes elementos:

Label Edge Router (LER): enrutador situado en el borde de la red MPLS

Label Switching Router (LSR): enrutador capaz de MPLS

Label Switch Path (LSP): una secuencia ordenada de LSRs

Protocolo de distribución de etiquetas (LDP): conjunto de procedimientos mediante los cuales los LSR establecen LSP

En la red MPLS, una ruta óptima es, en primer lugar, determinar y etiquetar. Cuando los paquetes ingresan a la red MPLS, el enrutador y el interruptor de entrada utilizan el encabezado de la capa 3 para asignar los paquetes a uno de esta ruta predeterminada. MPLS utilizando un proceso de apilamiento de etiquetas para manejar mejor el tráfico. Se adjunta una etiqueta a la información de ruta de extremo a extremo en el paquete. La etiqueta junto con el paquete de datos cuando cruza la red. Todos los demás enrutadores a lo largo de la ruta usan la etiqueta para determinar la dirección del siguiente salto en lugar de la dirección IP. Como este dispositivo solo funciona con la información de la etiqueta, el análisis y la clasificación intensivos del procesador de la cabecera de la capa 3 se producen solo en la entrada de la red. Esto elimina gran parte de la sobrecarga utilizada en la red y, por lo tanto, acelera el procesamiento general de los datos.

Protocolos MPLS

MPLS usa 2 protocolos para establecer el LSP, son:

Protocolo de enrutamiento MPLS: distribuya información de topología solamente. Normalmente se utiliza el protocolo de pasarela interior, como OSPF, IS-, BGP-4.

Protocolo de señalización MPLS – Información para programar el tejido de conmutación. Se utiliza RSVP-TE y LDP.

MPLS VPN

Las redes privadas virtuales (VPN) de MPLS es la implementación más popular y extendida de la tecnología MPLS. Una VPN proporciona comunicación en la capa OSI 2 o 3. VPN está protegida por un cifrado sólido. En general, el viaje de datos a través de la VPN no es visible y encapsulado. MPLS es muy adecuado para VPN debido a sus características.

Conexión a internet

Proveedor de servicios: Pacnet

Tipo: SHDSL

Ancho de banda: 4Mbps descendente / 4Mbps ascendente

Descripción: Aplicado en el Sitio A. Por cierto, la conexión WAN se permitirá compartir en Internet con la oficina del Sitio B.

Para cumplir con la demanda de ambos sitios, se eligió la Línea de Suscriptor Digital de Alta Velocidad Única (SHDSL). SHDSL es una de las tecnologías de la familia DSL. Similar a otros servicios SDSL, las velocidades de datos ascendentes y descendentes son iguales. Una de sus ventajas de SHDSL es su alta velocidad de datos simétrica con ancho de banda garantizado y baja interferencia. En Bambi Co., Ltd., se utiliza una línea de velocidad 4M / 4M para su conexión a Internet.

Ethernet estándar

UTP de par trenzado CAT 6 (Categoría 6) se utiliza en el entorno LAN de Bambi Co., Ltd. Es el estándar de cable Gigabit Ethernet con un ancho de banda de hasta 400 MHz y en un rango de 100 m. Cumple con la especificación de rendimiento ANSI / TIA-568-B.2-1.

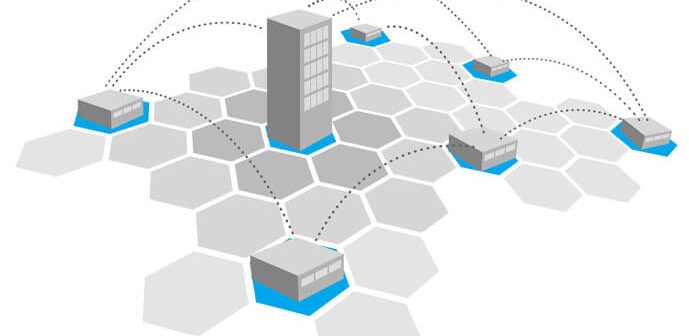

Visión general del entorno de red

Diagrama de toda la red

Descripción del hardware / software

Configuración de red

Segmentos de protocolo y LAN

Con la popularidad de Internet, TCP / IP se convierte en el protocolo más popular. En Bambi Co., Ltd., solo el protocolo TCP / IP permitió su implementación en el entorno de red. Todos los servidores y PC de escritorio ubicados en el Sitio A y B tendrán direcciones estáticas, mientras que las PC portátiles obtendrán direcciones al utilizar el Protocolo de configuración de host dinámico (DHCP).

IPv4 será elegido como el tipo. En comparación con IPv6, IPv4 ha existido durante muchos años, hay muchos más soportes de hardware y software.

Seguridad

El siguiente es el acuerdo de seguridad para proteger los datos de la compañía:

Autenticación

Cada personal firma un ID de inicio de sesión individual para acceder a la estación de trabajo y al recurso del servidor, como el correo electrónico. La contraseña establece el nivel de complejidad con una longitud mínima de 5 caracteres. La contraseña hará cumplir el cambio cada 3 meses.

Autorización

Sólo algunos autorizan personal con conexión a internet. Esto evita que los datos se divulguen por FTP, correo web o cualquier almacenamiento en línea.

Auditoria

El servidor de correo electrónico puede mantener registros que permiten al personal administrativo rastrear si algún dato importante de la compañía se divulga por correo electrónico.

Monitor

El firewall y el conmutador pueden monitorear la red en busca de actividad sospechosa. Por ejemplo, si el firewall detecta un tráfico intenso o una sesión de sobrecarga, enviará una alerta por correo electrónico al administrador de la red.

Protección contra virus

Algún tipo de virus informático robará los datos de la computadora infectada. Por lo tanto, todos los servidores y estaciones de trabajo cliente han instalado un software antivirus residente en la memoria para su protección. El firewall UMT también proporciona una función antivirus de pasarela que previene virus del nivel de capa 2.

Cifrado

El MPLS VPN desplegado para ser un túnel de red de alta seguridad. Los datos se transmiten entre el sitio A y la oficina B con cifrado fuerte.

Conclusión

En el capítulo de requisitos del usuario, se describieron 6 requisitos. Resumimos los beneficios de aplicar el MPLS de la siguiente manera:

Funcionalidad

Ningún cuello de botella en el rendimiento de los dispositivos CPE VPN

Reducción de la latencia de la red.

Garantizado SLA (Acuerdo de nivel de servicio) para aplicaciones de tiempo crítico

Admite la prestación de servicios con garantías QoS (Calidad de servicio)

Escalabilidad

Altamente escalable, ya que no es necesario emparejar sitio a sitio y reconfigurar los dispositivos VPN.

Adaptabilidad

Selección múltiple de tipo de conexión y ancho de banda (por ejemplo, ATM, Metro Ethernet, banda ancha, etc.)

Seguridad

Red privada completamente aislada de internet.

Manejabilidad

El cliente puede completar el control de su propio enrutamiento.

Fiabilidad

Habilitar la restauración rápida de fallas

El diseño de la red que aquí se presenta cumple con todos esos objetivos. Tanto para hoy como en el futuro.